Em um mundo onde o ciclo de desenvolvimento é cada vez mais ágil e as ameaças crescem em sofisticação, os gestores de TI e Segurança precisam tomar decisões que vão além da performance. A automação de pipeline CI/CD, tradicionalmente associada à produtividade e entrega contínua pode, e deve, ser reposicionada como a camada preventiva de defesa de uma organização.

Esta análise representa um convite à reflexão: sua esteira de entrega protege seu sistema ou acelera o caminho para vulnerabilidades?

Automatizar processos deixou de ser apenas uma questão de eficiência operacional. Agora, trata-se de sobrevivência digital. Empresas que não integram segurança desde o início do ciclo de vida do software tornam-se alvos fáceis, não por falta de tecnologia, mas por falta de visão estratégica.

Continue a leitura e saiba como transformar seu pipeline em uma proteção estratégica contra ameaças invisíveis, antes que elas se tornem crises reais.

Segurança em Pipeline CI/CD

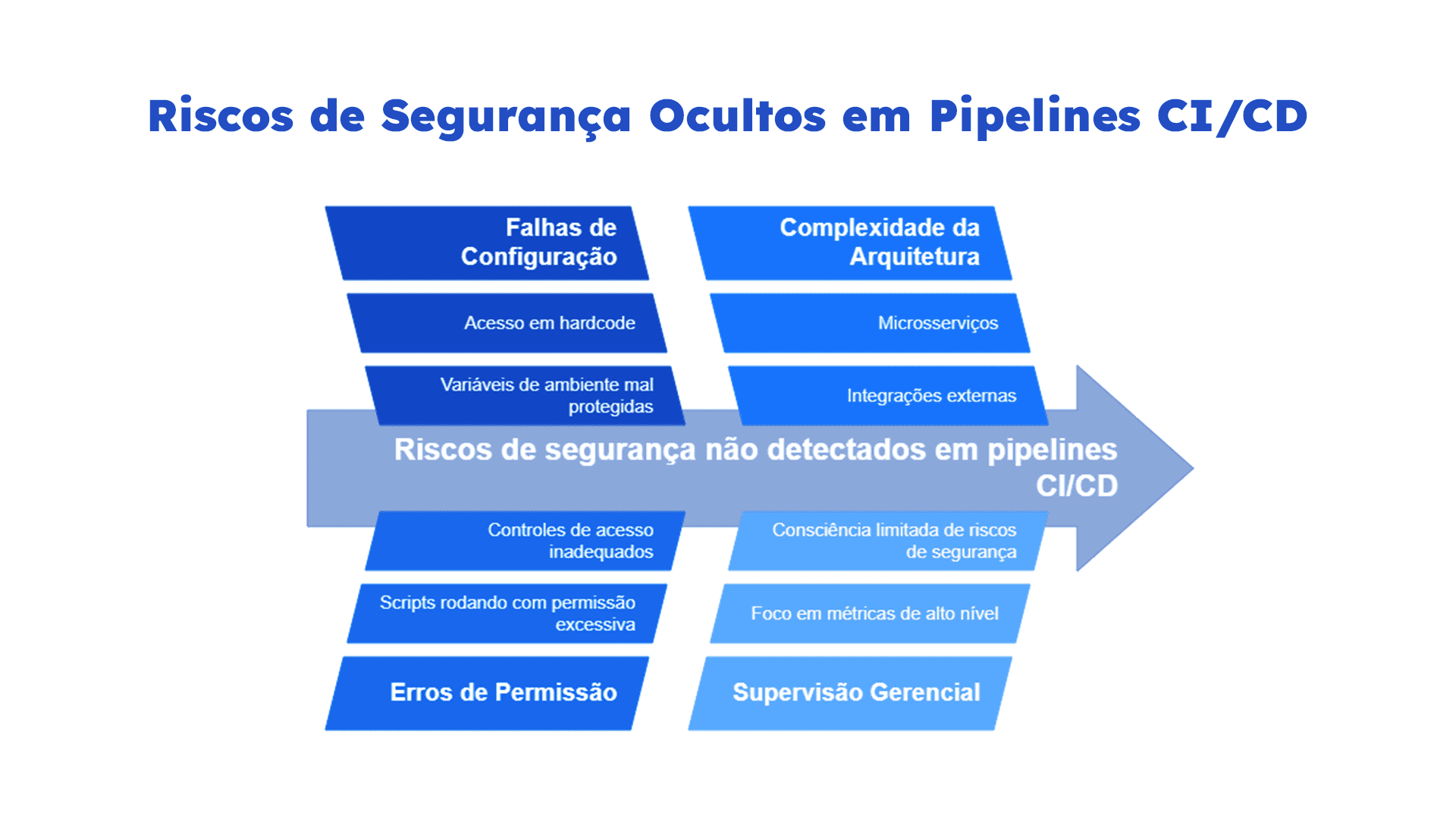

Se você é gestor, sabe que os riscos não estão apenas no endpoint ou na rede. Eles estão nos detalhes do seu ciclo de entrega: uma variável de ambiente mal protegida, um acesso em hardcode, um script rodando com permissão excessiva. São falhas pequenas que se tornam pontos de entrada para ataques sérios.

O grande problema é que essas falhas são invisíveis para o gestor que olha apenas para SLA, backlog ou ROI. Quando o incidente se materializa, como uma secret exposta no GitHub ou uma senha em um log, o custo é alto: vazamentos, paralisações e perda de confiança.

Mais que isso, são falhas que crescem junto com o time e a complexidade da arquitetura. À medida que a infraestrutura evolui para microsserviços, Self-contained Systems, múltiplas contas na nuvem e integrações externas, os pontos cegos aumentam, conforme documentado no NIST Cybersecurity Framework. É um campo minado silencioso.

Ignorar essas ameaças é uma negligência não permitida para a liderança. A questão não é se haverá uma brecha, mas quando, e se sua equipe estará preparada para identificá-la e neutralizá-la a tempo.

Automação como Pilar de Segurança

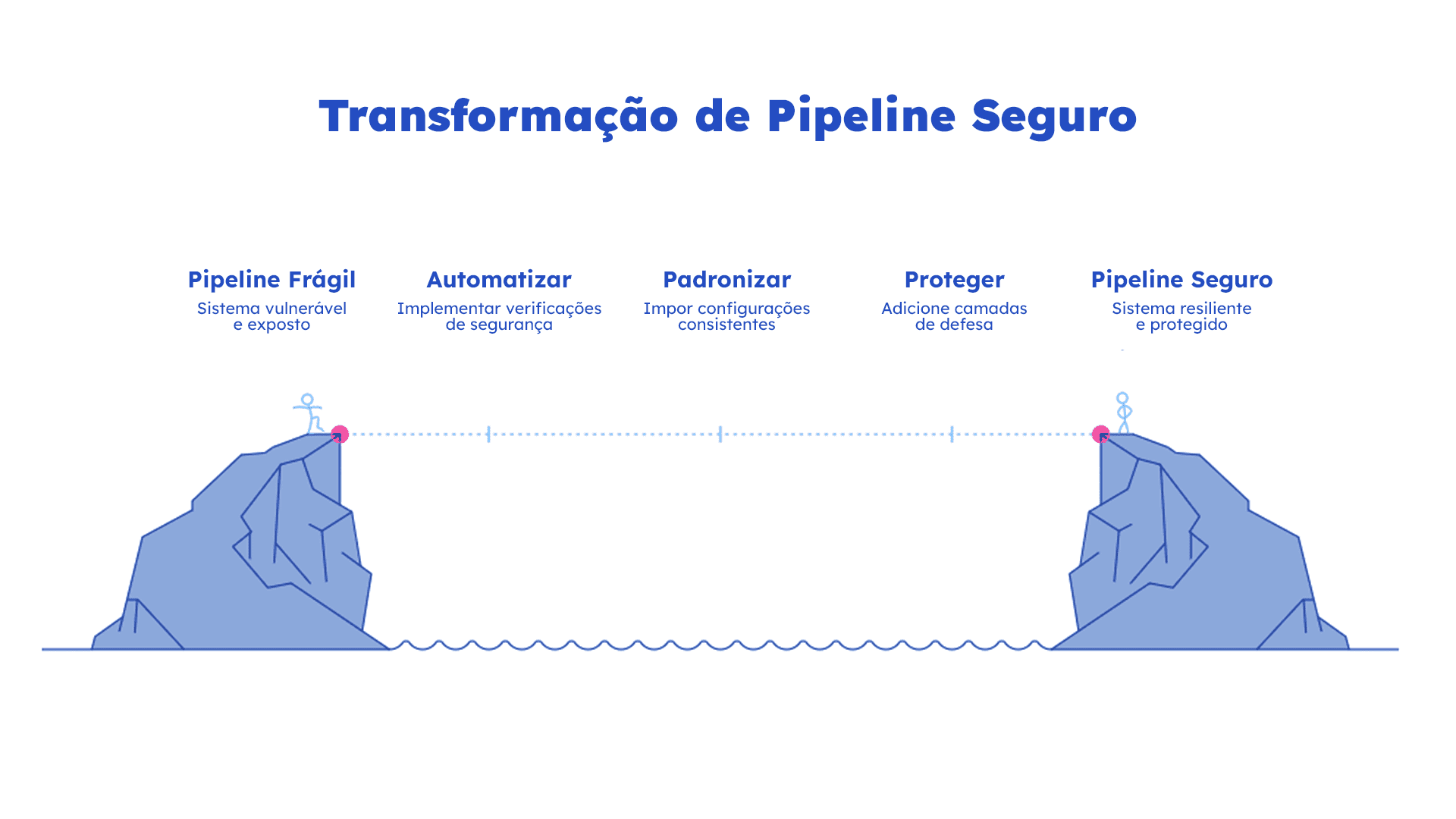

Automatizar um pipeline CI/CD não é apenas colocar código em produção com mais velocidade. É inserir camadas de checagem, rastreabilidade, validação de segurança e segregação de funções. É onde começa a governança.

Práticas recomendadas incluem:

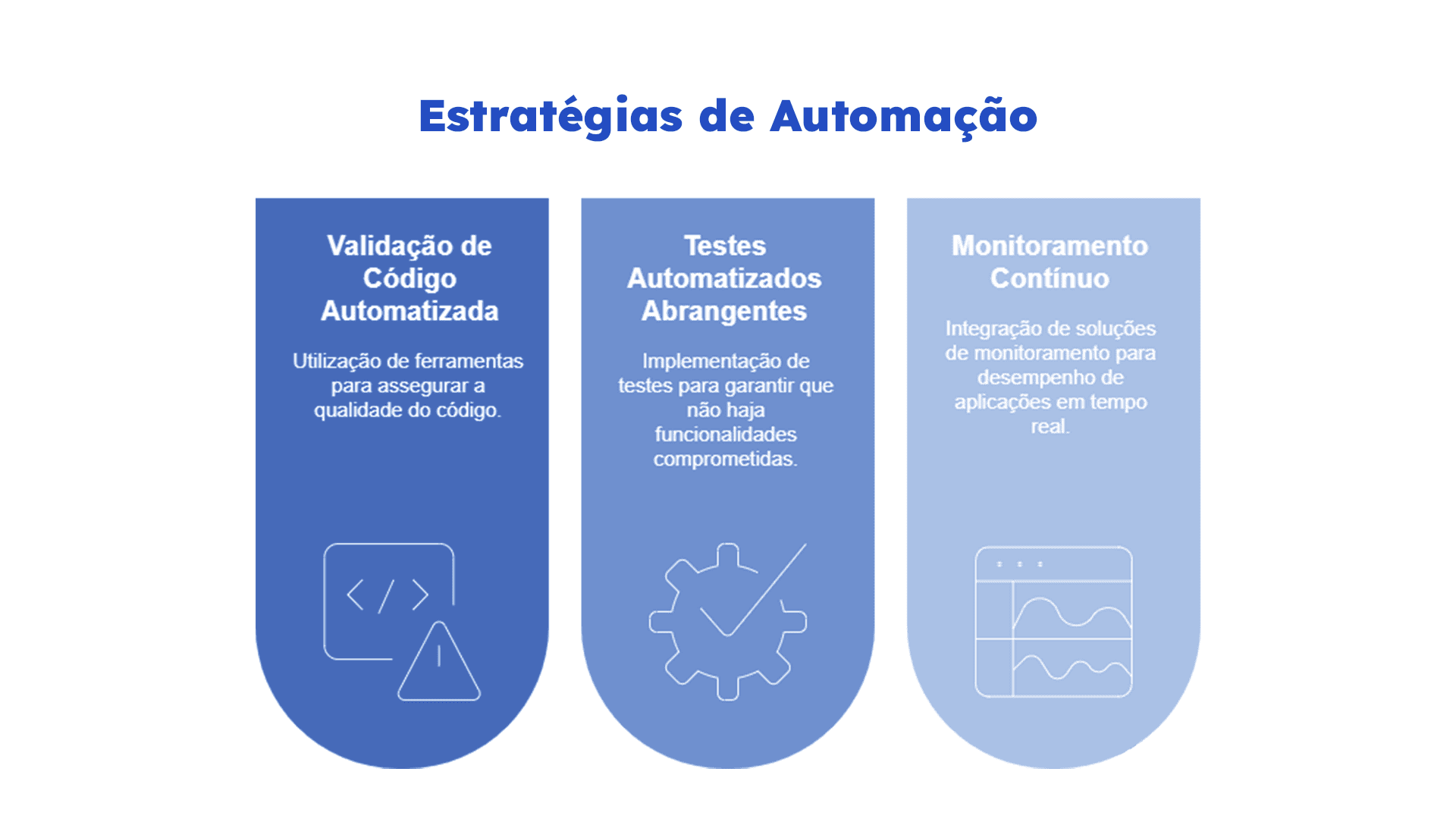

- Validação de Código Automatizada: Para IaC, podemos utilizar ferramentas como terraform validate e tflint para assegurar a conformidade e qualidade do código antes da criação da infraestrutura com Terraform.

- Testes Automatizados Abrangentes: Implementação de testes unitários, de integração e de segurança que são executados automaticamente a cada commit, garantindo que novas alterações não comprometam funcionalidades existentes.

- Monitoramento Contínuo: Integração de soluções de monitoramento que fornecem visibilidade em tempo real sobre o desempenho e a saúde das aplicações, permitindo respostas rápidas a incidentes.

Um pipeline bem configurado obriga o time a seguir padrões. Ele audita cada passo, impede deploys não autorizados e documenta tudo. O que era informal vira regra. E o que era caótico passa a ser previsível e rastreável. Aqui nasce a primeira camada de defesa, o controle automatizado dos próprios mecanismos de entrega.

Ao transformar o pipeline em um sistema de auditoria contínua, o gestor passa a ter visibilidade real do que está acontecendo. Isso permite agir preventivamente e ajustar políticas com base em dados, não apenas em suposições.

Além disso, pipelines automatizados são menos suscetíveis a erros humanos, que são responsáveis por uma grande parcela dos incidentes de segurança. Cada clique eliminado é uma oportunidade a menos para uma falha crítica.

Integração com Secret Manager

O maior risco de um pipeline inseguro é a exposição de credenciais. Conexões com bancos de dados, APIs externas, chaves de deploy, tudo isso costuma ser armazenado de forma improvisada.

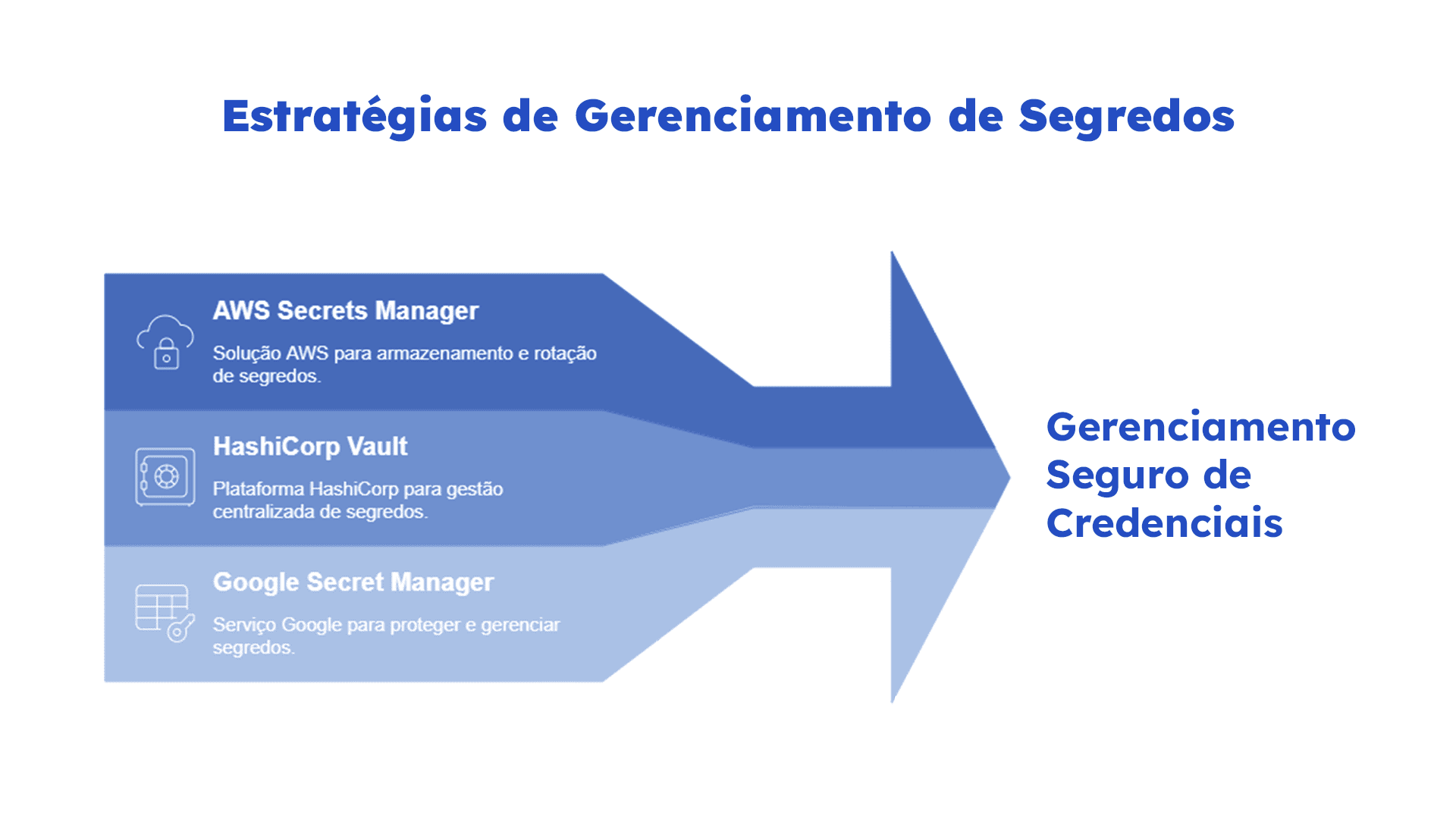

Por isso, a proteção de informações sensíveis, como credenciais e chaves de API, é crucial. A adoção de soluções de gerenciamento de secrects, como o AWS Secrets Manager, HashiCorp Vault ou Google Secret Manager permite:

- Armazenamento Centralizado e Seguro: Mantendo segredos criptografados e acessíveis apenas por serviços autorizados.

- Rotação Automática de Credenciais: Reduzindo o risco de exposição prolongada de secrets comprometidos.

- Integração nativa com Pipelines CI/CD: Facilitando o acesso seguro as secrets durante o processo de build e deployment, sem a necessidade de codificá-los diretamente no código-fonte.

Integrar o pipeline com um Secret Manager elimina o risco de vazamento acidental. O pipeline passa a consumir as credenciais de forma segura, transitória e com permissões mínimas. Além disso, você pode rotacionar secrets automaticamente, sem precisar fazer novo deploy da aplicação.

O papel do Secret Manager é atuar como um cofre dinâmico e auditável. Com ele, é possível saber exatamente quando e como uma secret foi acessada, trazendo visibilidade e rastreabilidade para os times de compliance e segurança.

Mais importante ainda, essa integração impede que informações críticas fiquem expostas em repositórios, ferramentas de log ou em variáveis de ambiente abertas. É o tipo de proteção que precisa estar embutida, não improvisada.

Você confia no seu deploy?

Vamos ser francos, você sabe quem pode fazer deploy agora no seu sistema de produção? Sabe quem acessou as secrets das suas aplicações nos últimos 7 dias? Consegue auditar tudo que foi publicado no último mês?

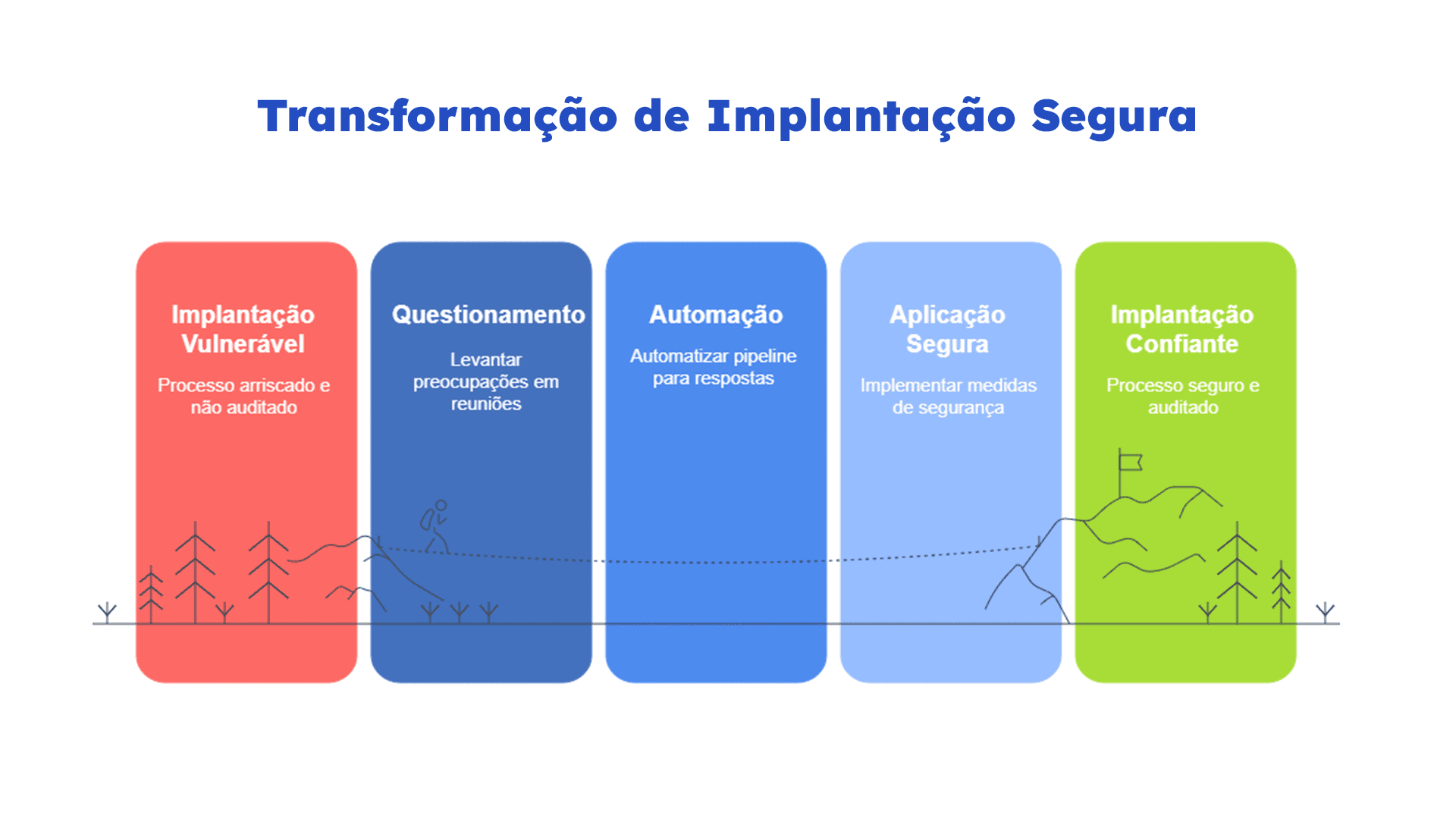

Se a resposta for não, para algumas dessas perguntas, você está vulnerável. E provavelmente confiando mais na sorte do que em um processo seguro. A automação do pipeline precisa responder essas perguntas com clareza, e não com suposições.

Esse tipo de questionamento precisa estar na pauta das reuniões de liderança técnica. Não adianta falar de transformação digital se o processo de entrega é um território sem lei. Sem visibilidade, não há segurança, apenas esperança.

É hora de deixar de enxergar segurança como um obstáculo à velocidade. Quando bem aplicada, ela acelera. Evita retrabalho, falhas e crises. E principalmente, mostra que sua empresa leva a sério a responsabilidade digital.

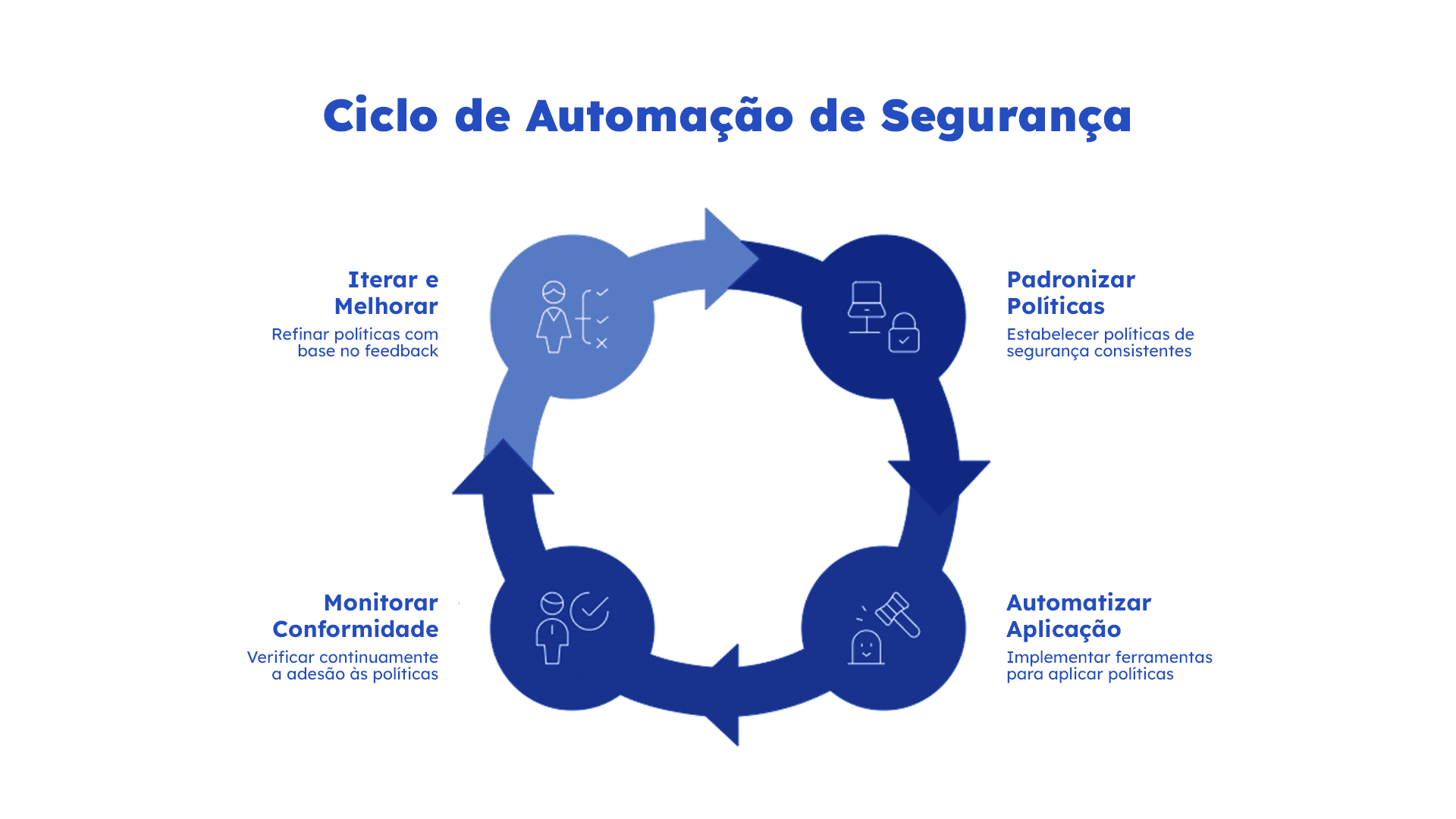

Padrões, conformidade e segurança como código

A automação permite padronizar. E padronização permite conformidade. Você pode automatizar o enforcement de políticas de segurança como código: linting (análise de código-fonte para identificar erros, problemas de formatação, más práticas, inconsistências e até possíveis bugs), validação de infraestrutura (IaC), scanners de vulnerabilidade, e claro, uso obrigatório de Secret Manager.

Com ferramentas como OPA (Open Policy Agent) para políticas como código, Snyk, para análise de vulnerabilidades de dependência, Trivy para scanning de containers e tfsec para validação de scripts Terraform, você cria regras automatizadas que impedem o uso de imagens inseguras, configurações erradas ou permissões excessivas. Seu pipeline vira um checkpoint de segurança contínuo.

Essas políticas não são apenas técnicas. Elas representam decisões de negócio. Ao tratar segurança como código, você viabiliza versionamento, revisões e testes, os mesmos benefícios que aplicamos ao software. Isso traz agilidade sem perder o controle.

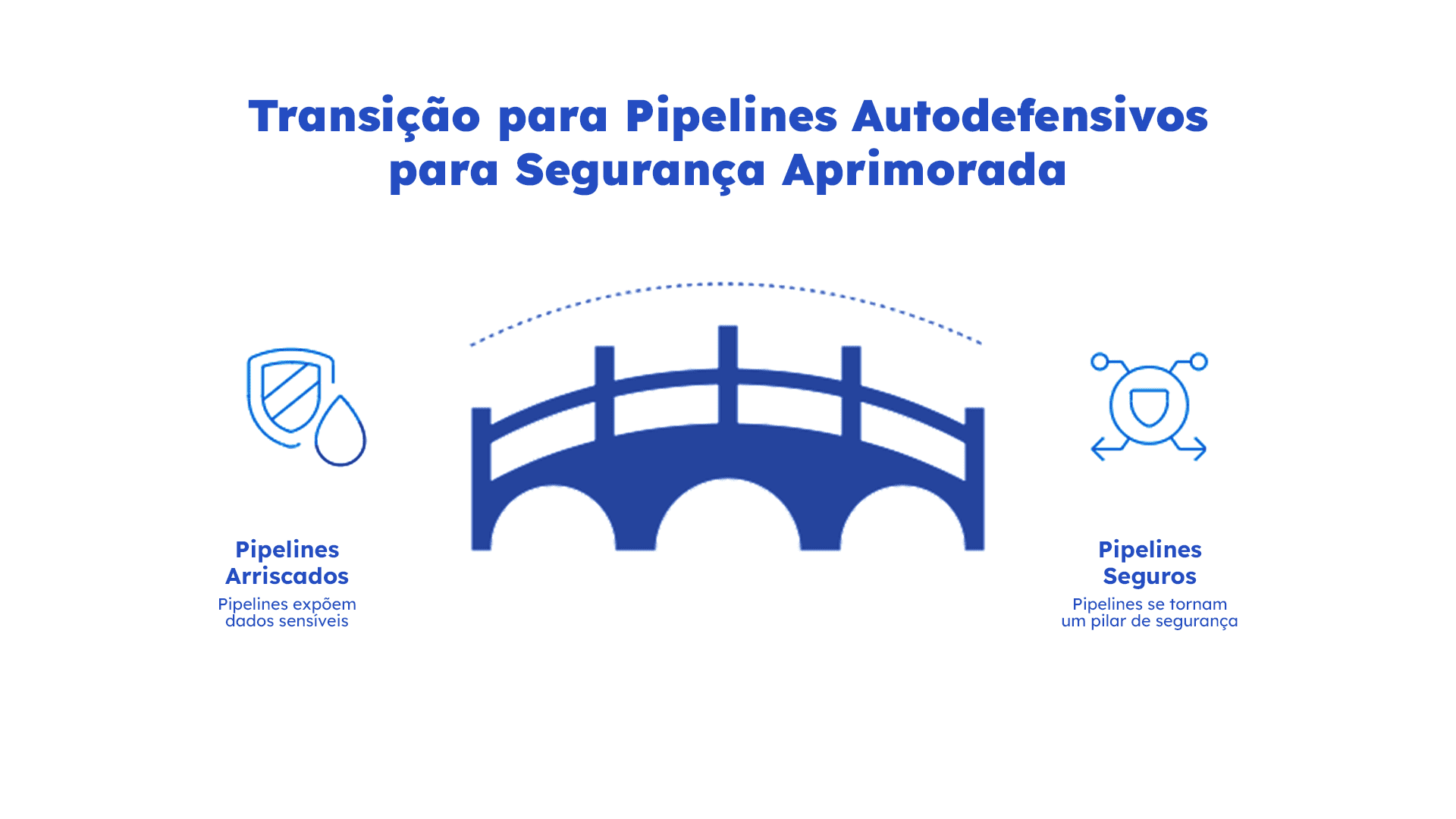

O futuro é autodefensivo, comece agora

Pipelines autodefensivos não são um luxo, são passos inevitáveis. Toda empresa que lida com dados sensíveis, serviços digitais ou ambientes distribuídos precisa pensar em segurança desde o primeiro commit.

Comece pequeno, audite sua esteira atual, identifique exposições de secrets, integre um Secret Manager, adicione validações básicas. Em menos de um trimestre, seus pipelines podem deixar de ser um vetor de risco e se tornar um dos pilares mais fortes da sua segurança organizacional.

A automação não substitui o time de segurança, ela potencializa. Libera energia para o que realmente importa: antecipar ameaças, mapear e identificar as novas oportunidades de melhorias a serem integradas nos pipelines, responder com inteligência e inovar com responsabilidade.

Se sua empresa já investe em nuvem, em microsserviços e em cultura DevOps, não automatizar a segurança do pipeline é um contrassenso. A proteção precisa ser tão moderna quanto o risco que ela combate.

Segurança começa antes do deploy

Não espere um incidente para repensar seus pipelines. Façam deles sua primeira linha de defesa. Automatize, padronize, proteja. A decisão de hoje é o incidente evitado de amanhã. E, no final das contas, o que define um bom líder de tecnologia não é só o que ele entrega, mas o que ele previne.

Mais que ferramentas, é preciso ter visão e coragem para transformar a cultura da entrega. E isso começa com uma simples decisão, não aceitar pipelines frágeis em sistemas críticos.

Lições Aprendidas: o que funciona na prática

A implementação prática de pipelines seguros revela padrões consistentes de sucesso e falha.

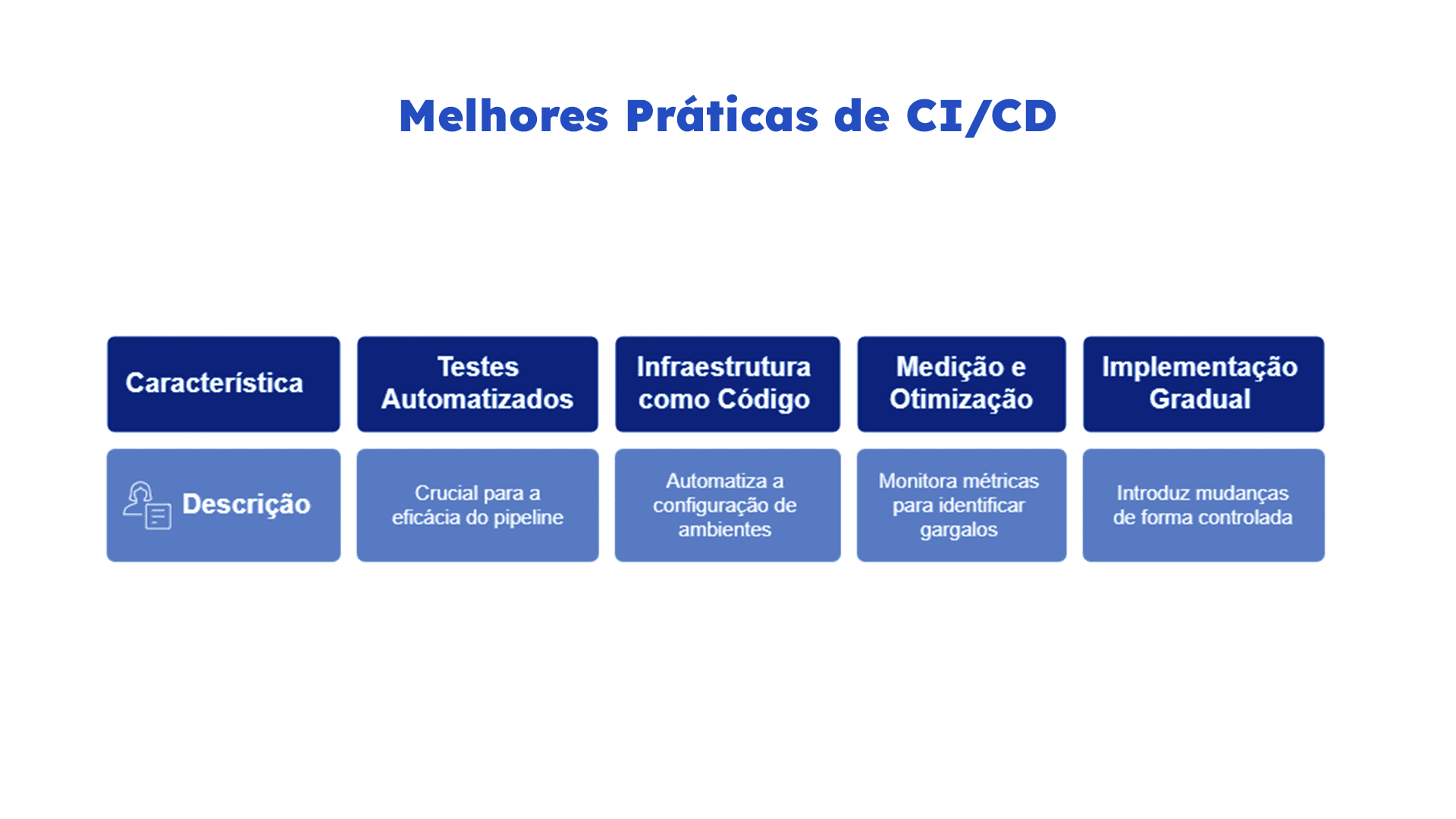

1. Testes Automatizados são Fundamentais

A ausência de uma estrutura robusta de testes automatizados compromete a eficácia do pipeline CI/CD. É crucial investir em testes unitários, de integração e de interface de usuário, garantindo que cada alteração no código seja validada antes da implantação. Importante criar facilitadores para geração massa de testes com dados sintéticos que respeitem e sigam os cenários representativos de caso de uso.

2. Infraestrutura como Código (IaC)

Gerenciar ambientes manualmente pode levar a inconsistências e erros. Adotar IaC permite versionar e automatizar a configuração de ambientes, promovendo consistência e facilitando a reprodução de ambientes de desenvolvimento, teste e produção.

3. Medição e Otimização Contínua

Monitorar métricas como duração dos pipelines e taxas de falha é essencial para identificar gargalos e áreas de melhoria. Ferramentas como GitLab CI/CD Analytics fornecem insights valiosos para otimizar processos.

4. Implementação Gradual e Feedback Rápido

Adotar práticas e estratégias de implementação gradual como Canary Deploy (ou Canary Deployment) e feature flags permite introduzir mudanças de forma controlada, reduzindo riscos e facilitando a identificação de problemas e o controle de impactos de comportamentos não esperados antes que afetem todos os usuários.

MarkWay – Sua parceira na segurança da automação de pipeline

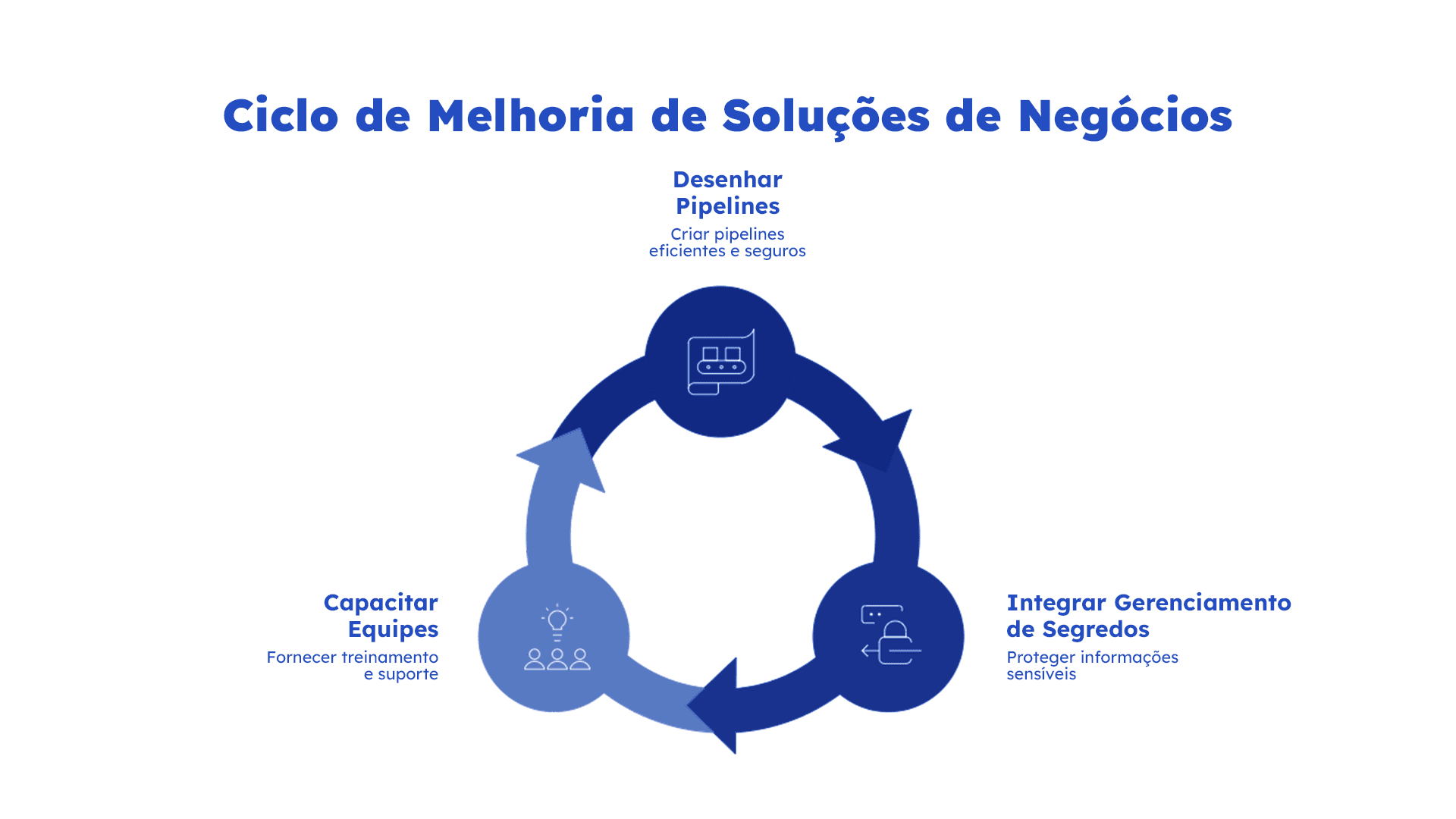

A implementação eficaz de pipelines CI/CD e o gerenciamento seguro de secrets exigem expertise e experiência. Na MarkWay, segurança e eficiência caminham juntas. Atuamos lado a lado com empresas que enxergam a automação de pipeline não apenas como ganho de performance, mas como uma oportunidade real de blindar seus sistemas.

Oferecemos serviços de consultoria especializados para auxiliar sua organização a:

- Desenhar e Implementar Pipelines Robustos: Adaptados às necessidades específicas do seu negócio, garantindo eficiência e segurança;

- Integrar Soluções de Gerenciamento de Secrets: Assegurando que suas informações sensíveis estejam protegidas conforme as melhores práticas do setor;

- Capacitar Equipes Internas: Fornecendo treinamento e suporte contínuo para que sua equipe mantenha e evolua as soluções implementadas.

Ao adotar a automação de pipelines como primeira camada de defesa, sua organização não apenas melhora a eficiência operacional, mas também fortalece a segurança e a confiabilidade das aplicações.

Essa não precisa ser uma jornada solitária, fale com a gente e saiba como podemos ajudar a acelerar a adoção dessas práticas e elevar a maturidade das suas entregas, com segurança como código, governança contínua e total visibilidade.