Neste artigo, usamos o termo ‘secret’ como referência para informações confidenciais e sensíveis que são cruciais para manter a segurança e a privacidade de sistemas, aplicativos e dados. Essas informações podem incluir chaves de criptografia, senhas, tokens de autenticação, informações de cartões de crédito, entre outras.

Com a crescente adoção de microsserviços e containers, proteger dados sensíveis como tokens, chaves de API e certificados tornou-se uma prioridade operacional e estratégica.

Com a evolução das ameaças cibernéticas e a demanda por arquiteturas escaláveis, confiar apenas nas práticas nativas do Kubernetes para lidar com secrets pode não ser suficiente. O uso de Secret Managers externos, como o Google Secret Manager, AWS Secrets Manager e HashiCorp Vault, por exemplo, amplia a segurança, organiza o ciclo de vida dos secrets e oferece mais visibilidade e controle para as equipes de DevOps e Segurança.

Este blog apresenta um panorama de boas práticas de segurança para secrets em clusters Kubernetes. Abordaremos a configuração inicial, automações, criptografia, RBAC e auditoria, além de uma visão sobre como escolher o Secret Manager ideal para o seu stack. Mais do que segurança, trata-se de evoluir com inteligência a maturidade do seu ambiente Kubernetes.

O que são Secrets no Kubernetes?

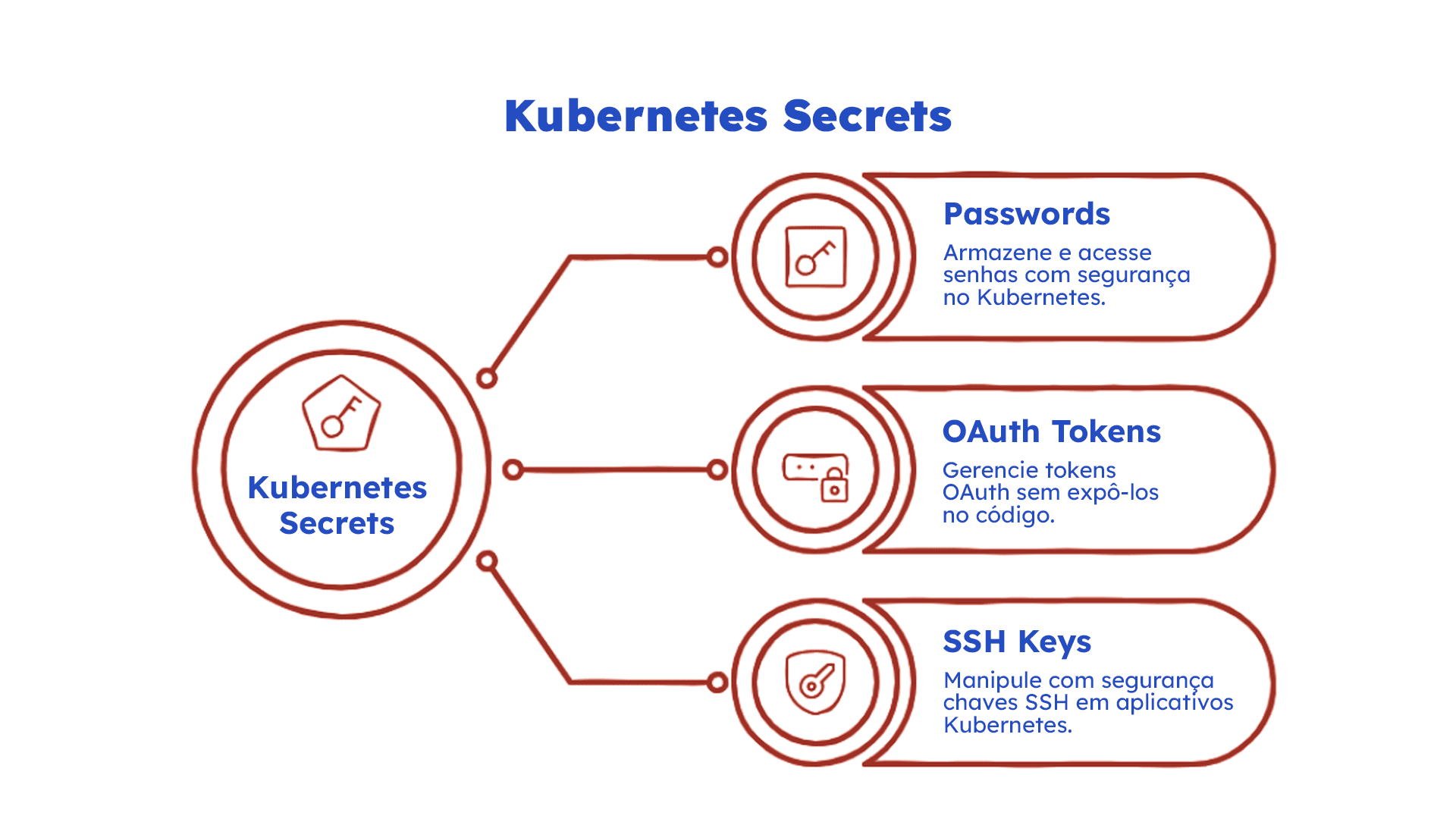

No Kubernetes, secrets são objetos utilizados para armazenar informações sensíveis, como tokens de API, chaves SSH, certificados TLS e credenciais de banco de dados. Esses dados são codificados e armazenados em base64, e por padrão, não são criptografados — o que pode representar um risco se não forem implementadas medidas adicionais de segurança.

Diferentemente dos ConfigMaps, que armazenam dados não sensíveis, os secrets são projetados para proteger informações confidenciais. No entanto, à medida que as aplicações crescem e se tornam mais complexas, é essencial implementar controles avançados que permitam minimizar os riscos operacionais e assegurem governança sobre esses dados sensíveis.

A utilização de Secret Managers externos permite uma gestão centralizada e segura dos secrets, oferecendo recursos como controle de acesso refinado, rotação automática e auditoria detalhada. Esse movimento não é apenas técnico — é um catalisador de governança e escalabilidade.

Melhores práticas para gerenciar secrets no Kubernetes

Gerenciar secrets de forma segura e eficiente em ambientes Kubernetes é uma tarefa imprescindível para manter a integridade e a confidencialidade das aplicações modernas. Com a crescente complexidade dos clusters e a natureza distribuída das workloads, as limitações dos mecanismos nativos do Kubernetes exigem uma iniciativa mais robusta e madura, baseada em boas práticas de gestão consolidada de secrets.

Por isso, adotar boas práticas de gestão de secrets, desde a centralização até a auditoria, é fundamental para reduzir riscos, aumentar a resiliência e manter a conformidade com os padrões de segurança mais exigentes.

Ao aplicar práticas de Secret Management, pessoas-chave na deliberação sobre segurança — como CTOs, CFOs, especialistas de segurança, e gerentes de desenvolvimento e infraestrutura — reconhecem, além do valor técnico, o impacto direto e positivo em KPIs críticos, tais como:

- MTTD e MTTR, que medem a eficiência da detecção e resolução de incidentes de segurança;

- CVSS e CVE, que ajudam a qualificar e priorizar vulnerabilidades, avaliando o risco de exposição de dados e a eficácia das medidas corretivas;

- Risk Score e GRC, utilizados para mensurar a maturidade da governança, o controle de riscos e a conformidade com normas e regulamentações de segurança e privacidade;

- DMT e RTO, que avaliam o tempo necessário para detectar, mitigar e restaurar serviços após um incidente.

Esses indicadores comprovam que a adoção estruturada de práticas de Secret Management não apenas fortalece a segurança e reduz riscos operacionais, como também melhora significativamente a eficiência de todas as equipes envolvidas na sustentação e evolução das aplicações.

A seguir, destacamos as principais práticas recomendadas para adoção de uso das secrets hoje.

1. Centralize a gestão de secrets

Centralizar a gestão de secrets em uma única plataforma facilita o controle de acesso, a auditoria e a aplicação de políticas de segurança consistentes. Secret Managers externos oferecem integrações com o Kubernetes, permitindo que os secrets sejam injetados dinamicamente nos pods sem a necessidade de armazená-los no código-fonte ou em arquivos de configuração.

Essa abordagem reduz o risco de exposição acidental e simplifica a rotação de secrets, além de proporcionar uma visão unificada de todas as credenciais utilizadas na infraestrutura.

Mais do que conveniência, centralizar é consolidar a base de um modelo operacional escalável e auditável.

Embora a centralização das secrets em um Secret Manager possa levantar preocupações sobre possível risco de pontos únicos de falha (SPOF), esse risco é mitigado adotando arquiteturas de alta disponibilidade para a solução do Secret Manager e pela característica de replicação das secrets em estruturas locais equivalentes à estrutura do etcd, o que garante continuidade de operação mesmo em casos de falhas temporárias.

Além disso, os Secret Managers oferecem funcionalidades administrativas que ampliam a governança, segurança e conformidade. Em cenários de falha, apenas funções como auditoria e rotação são afetadas — sem impacto direto no funcionamento das aplicações.

2. Implemente criptografia nas secrets armazenadas e na transmissão

Proteger tanto os secrets armazenados quanto em sua transmissão é essencial para evitar interceptações e acessos não autorizados. No Kubernetes, é possível configurar a criptografia dos secrets armazenados no etcd utilizando o recurso EncryptionConfiguration, embora esse não seja seu comportamento padrão de configuração inicial.

Quando bem aplicada, a criptografia fortalece as bases de compliance sem comprometer a performance dos serviços.

3. Restrinja o acesso com RBAC e políticas de menor privilégio

Aplicar o princípio do menor privilégio é essencial para minimizar a superfície de ataque e limitar os danos em caso de comprometimento.

Além disso, é importante segmentar os ambientes, por exemplo, desenvolvimento, homologação e produção, em namespaces distintos. A utilização de Secret Managers que suportam políticas refinadas, autenticação multifatorial e integração com SSO amplia esse controle.

Essa estrutura permite rastrear e justificar acessos em auditorias sem esforço adicional — um diferencial que os líderes mais experientes valorizam.

4. Automatize a rotação e expiração de secrets

A rotação regular de secrets reduz o tempo de exposição em caso de vazamentos e dificulta o uso indevido de credenciais comprometidas. Embora o Kubernetes não ofereça suporte nativo à rotação automática, ferramentas especializadas automatizam esse processo sem causar interrupções.

Empresas maduras tratam essa automação como um investimento direto na saúde operacional e no tempo da sua equipe.

5. Audite e monitore o acesso aos secrets

A auditoria e o monitoramento contínuo são fundamentais para identificar atividades suspeitas, responder rapidamente a incidentes e manter a conformidade com normas de segurança.

Secret Managers modernos oferecem logs detalhados de acesso. Quando integrados com observabilidade, permitem insights em tempo real sobre o comportamento dos sistemas.

Auditar é mais do que verificar: é garantir rastreabilidade com precisão e antecipar falhas antes que escalem.

Como escolher o Secret Manager ideal para seu cluster Kubernetes

A escolha de um Secret Manager deve considerar não apenas o ambiente Kubernetes, mas também a capacidade da ferramenta de suportar operações ampliadas de gerenciamento de secrets em servidores, redes e ativos críticos de TI. É recomendável avaliar a variedade de integrações disponíveis (APIs, SDKs, plugins), a capacidade de rotação automatizada de credenciais e o suporte a auditorias, MFA e políticas corporativas de segurança.

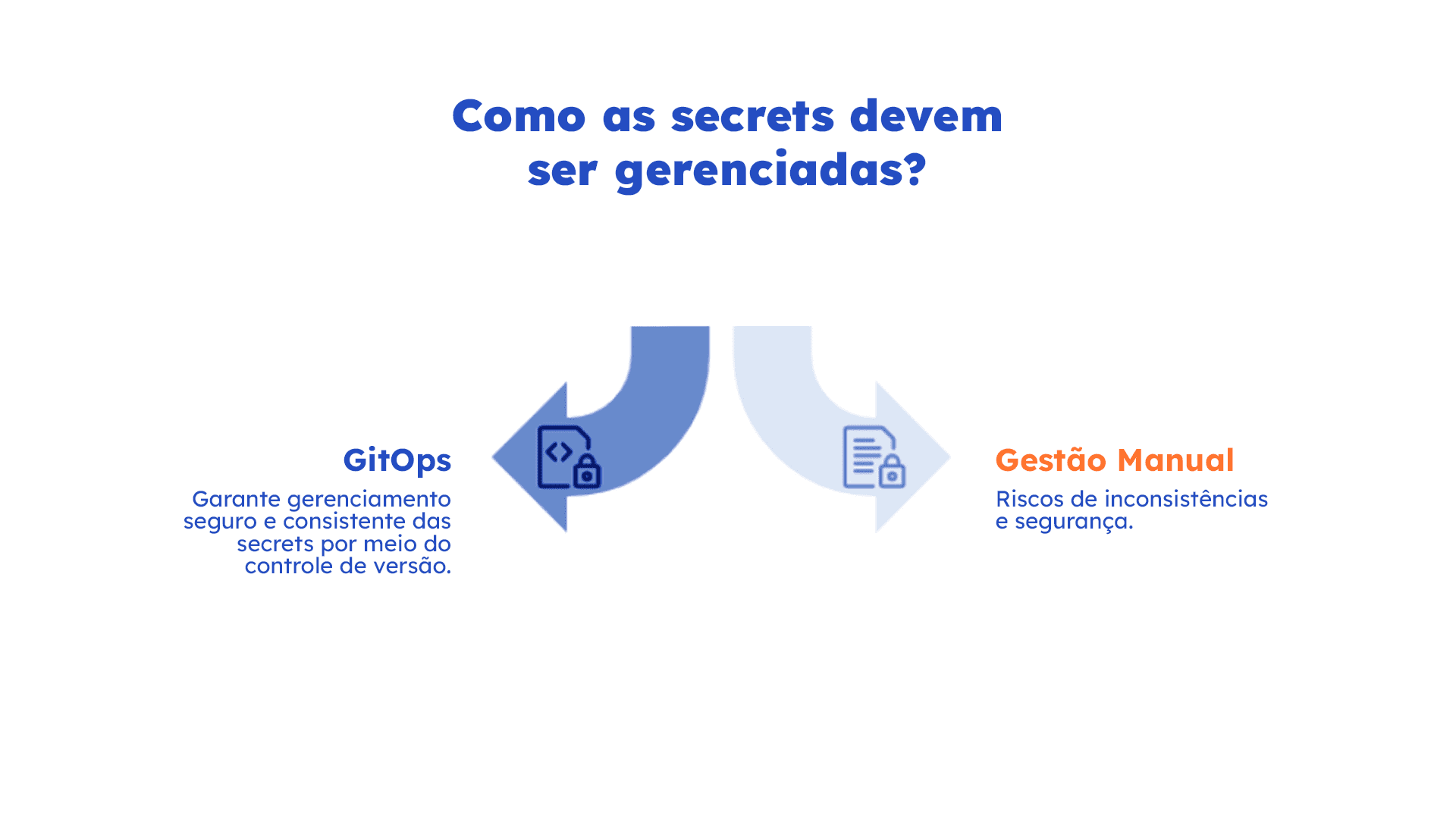

Secrets como código e GitOps

A prática de tratar secrets como código permite que sejam definidos em YAML criptografados, versionados e auditados em repositórios Git.

Essa abordagem torna o DevSecOps tangível, auditável e sustentável — sem comprometer a velocidade de entrega atual.

A MarkWay e a excelência em segurança para Kubernetes

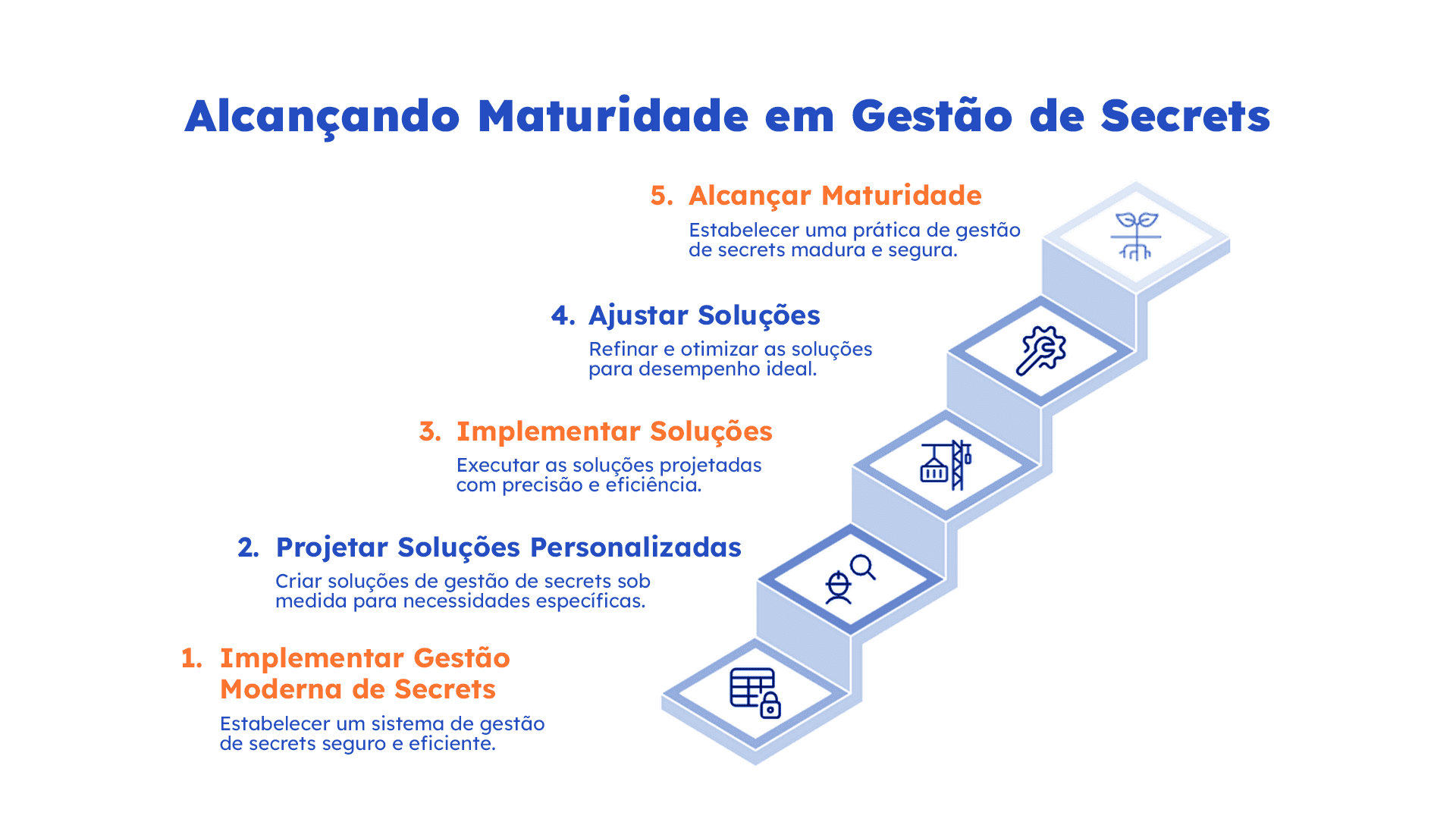

A MarkWay traduz experiência em execução prática. Atuamos em projetos de missão crítica, combinando infraestrutura, DevOps e segurança para implementar gestão moderna de secrets com Secret Managers consolidados pelo mercado.

A repetição bem-feita gera excelência. E é com base nessa experiência repetida em múltiplos clientes que nossos especialistas projetam, implementam e ajustam soluções em tempo recorde, com segurança e conformidade.

Se sua empresa está avançando e evoluindo no uso de contêineres e deseja consolidar a gestão de secrets como prática corporativa segura, conte com a MarkWay.

Segurança e maturidade caminham juntas. Fale com nossos especialistas.